Cercetătorii de la Universitatea Chineză din Zheijiang au descoperit un lucru foarte interesant și anume că asistenții inteligenți din telefoanele mobile (în acest caz Siri și Alexa) pot fi atacați într-un mod foarte simplu fără ca proprietarul dispozitivului atacat să aibă habar despre asta. Atacurile ghidate de ultrasunete sunt inaudibile pentru urechea umană, dar microfonul din dispozitivul dvs. le poate detecta și, după cum se dovedește, poate fi comandat în multe cazuri.

Ar putea fi te intereseaza

Această metodă de atac se numește „DolphinAttack” și funcționează pe un principiu foarte simplu. În primul rând, este necesar să convertiți comenzile vocale umane în frecvențe ultrasonice (bandă de 20 hz și mai mare) și apoi să trimiteți aceste comenzi către dispozitivul vizat. Tot ceea ce este necesar pentru o transmisie reușită a sunetului este un difuzor de telefon conectat la un mic amplificator și un decodor cu ultrasunete. Datorită microfonului sensibil din dispozitivul atacat, comenzile sunt recunoscute, iar telefonul/tableta le preia drept comenzi vocale clasice ale proprietarului său.

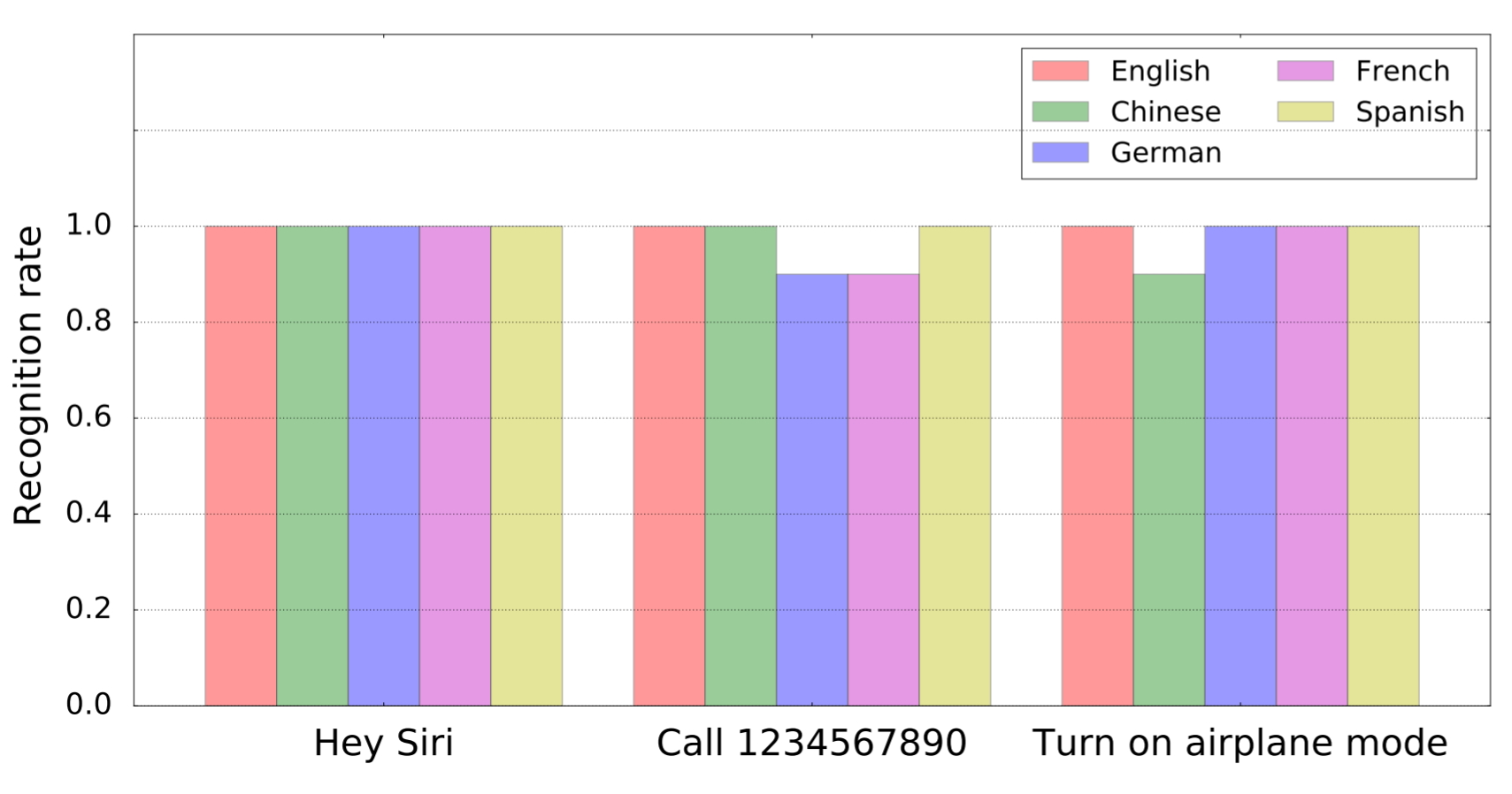

În cadrul cercetării, s-a dovedit că, practic, toate femeile asistente de pe piață răspund la astfel de comenzi ajustate. Fie că este vorba despre Siri, Alexa, Google Assistant sau Samsung S Voice. Dispozitivul care a fost testat nu a avut nicio influență asupra rezultatului testului. Reacția asistenților a fost așadar primită atât de pe telefon, cât și de pe o tabletă sau computer. Mai exact, au fost testate iPhone-uri, iPad-uri, MacBook-uri, Google Nexus 7, Amazon Echo și chiar Audi Q3. În total, au fost 16 dispozitive și 7 sisteme diferite. Comenzile cu ultrasunete au fost înregistrate de toată lumea. Ceea ce este poate și mai înfiorător este faptul că comenzile modificate (și inaudibile pentru urechea umană) au fost recunoscute și de funcția de recunoaștere a vorbirii.

În teste au fost utilizate mai multe proceduri. De la o simplă comandă pentru a forma un număr, până la deschiderea unei pagini dictate sau modificarea anumitor setări. Ca parte a testului, a fost chiar posibilă schimbarea destinației de navigare a mașinii.

Singura veste pozitivă despre această nouă metodă de hacking a dispozitivului este faptul că în prezent funcționează la aproximativ un metri și jumătate până la doi metri. Apărarea va fi dificilă, deoarece dezvoltatorii de asistenți vocali nu vor dori să limiteze frecvențele comenzilor care sunt detectate, deoarece acest lucru ar putea duce la o funcționare mai proastă a întregului sistem. În viitor, însă, va trebui găsită o soluție.

sursa: Engadget

Din moment ce traduceți articolul, ați fi putut să îl faceți mai ușor de înțeles. Din originalul englezesc, este mult mai puțin confuz cum funcționează. Apărarea este banală, doar ignorați comenzile care vin doar pe frecvențe ultrasonice.

Da, și așa cum se spune în articol, dezvoltatorii nu vor continua cu ignorarea comenzilor de la frecvențele ultrasonice, deoarece nu este complet clar cum ar afecta acest lucru calitatea rezultată și capacitățile de recunoaștere ale comenzilor vocale clasice.

Nu, articolul spune să tăiați spectrul. Am propus să ignor intrarea, care este compusă doar din partea ultrasonică a spectrului.